为什么网络交换机需要IP源防护 构筑安全稳定的网络基石

在网络工程中,交换机作为数据转发的核心枢纽,其安全配置直接关系到整个网络的稳定与健康。其中,IP源防护(IP Source Guard, IPSG)是一项至关重要的安全特性。它并非可有可无的附加功能,而是现代网络防御体系中的一道基础防线。理解其必要性,需要从网络面临的实际威胁和交换机的工作原理入手。

一、核心威胁:IP地址欺骗(IP Spoofing)

IP源防护主要针对的是“IP地址欺骗”攻击。在这种攻击中,恶意用户或设备伪造其数据包的源IP地址,冒充网络内受信任的主机(如服务器、网关或其他合法用户)。这可能导致一系列严重问题:

- 网络服务攻击:攻击者可以冒充合法IP,发起拒绝服务(DoS)攻击,耗尽网络资源,或绕过基于IP的访问控制列表(ACL)。

- 数据窃取与篡改:通过伪装成网关或服务器,攻击者可能实施“中间人攻击”,截获、窃听或篡改网络流量。

- 非法访问与权限提升:在采用IP地址进行身份验证或授权的网络环境中(如某些内部系统),欺骗IP可能让攻击者获得未授权的访问权限。

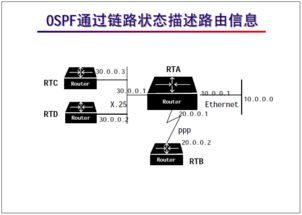

- 扰乱网络管理:伪造的ARP报文或IP流量会污染交换机的MAC地址表和路由信息,导致正常通信中断,给故障排查带来极大困难。

如果没有IP源防护,交换机默认会信任所有端口收到的数据包中的源IP信息,并据此进行转发,这使得上述攻击易于得逞。

二、IP源防护的工作原理:动态绑定与严格过滤

IP源防护的核心思想是将IP地址、MAC地址、接入交换机端口以及VLAN信息进行动态绑定,并在数据平面执行严格的校验。其工作流程通常结合DHCP侦听(DHCP Snooping)和动态ARP检测(DAI)等功能:

- 建立绑定表:交换机通过监听DHCP交互过程(对于动态获取IP的主机),或管理员手动配置静态绑定条目(对于固定IP的主机),动态生成并维护一张“IP-MAC-端口-VLAN”绑定表。这张表记录了合法的、经过认证的对应关系。

- 执行入口过滤:当数据包从某个接入端口进入交换机时,IP源防护功能会检查数据包的源IP地址和源MAC地址。

- 匹配与裁决:交换机将该数据包的(源IP, 源MAC)信息与绑定表中该端口所允许的条目进行比对。

- 匹配成功:数据包被允许转发。

- 匹配失败:数据包被直接丢弃,并在日志中记录违规事件。

这个过程确保了从特定端口发出的流量,其源IP地址必须是事先授权给该端口所连接设备的地址,有效杜绝了IP地址冒用。

三、为什么网络交换机“需要”IP源防护:四大核心价值

- 增强基础安全,消除内网信任隐患:传统网络安全侧重于边界防御(防火墙),但内部网络往往被默认视为“可信区域”。IP源防护打破了这种过时的假设,在网络接入层实施最小权限原则,即使攻击者物理接入网络端口,也无法随意伪造IP进行横向移动,极大地提升了内网安全性。

- 维护网络稳定与可管理性:通过阻止非法IP流量,IP源防护减少了广播风暴、ARP欺骗等导致的网络震荡和中断。它保证了交换机的MAC地址表、ARP缓存等关键转发表的准确性,使网络行为更加可预测,极大简化了网络运维和故障诊断的复杂度。

- 满足合规性与审计要求:在许多行业(如金融、政务、医疗)的网络安全规范中,要求能够对网络访问进行精确的溯源和控制。IP源防护提供的绑定日志和违规记录,为满足“谁、在何时、从何处、使用何地址访问了网络”的审计要求提供了技术基础。

- 保护关键网络服务:它直接保护了DHCP服务器免受欺骗攻击导致的地址池耗尽,保护了网关免受ARP欺骗,为核心的网络服务提供了一个清洁、可信的运行环境。

结论

在网络攻击日益复杂和内部威胁不容忽视的今天,IP源防护已从一项高级特性转变为网络交换机,尤其是接入层交换机的标准必备功能。它如同网络世界的“门禁系统”,不仅检查“是否允许进入”(端口安全),更进一步核实“来访者声称的身份是否真实”(IP与MAC绑定)。部署IP源防护,是以较小的配置和管理成本,为整个网络构筑起一道主动、精准的底层安全屏障,是构建一个健壮、可靠、易管理的现代网络工程的基石之一。因此,对于任何注重安全性和稳定性的网络设计而言,启用并正确配置IP源防护不是一种选择,而是一项必需的最佳实践。

如若转载,请注明出处:http://www.qiantang001.com/product/24.html

更新时间:2026-04-15 02:03:51